whatsapp版本38m下载

俄罗斯漏洞经纪公司 Operation Zero 已公开宣布为 Telegram 零日漏洞提供高达 400 万美元的赏金,这表明俄罗斯政府对入侵这款流行消息应用程序的兴趣日益浓厚。

该公司专门为俄罗斯政府和当地实体提供服务,正在寻求针对 Android、iOS 和 Windows 版本的 Telegram 的远程代码执行 (RCE) 漏洞。根据漏洞利用的复杂程度,支付金额将有所增加。

漏洞类型 最高赏金 一键 RCE 50万美元 零点击 RCE 150万美元 全链利用 400万美元

“全链”类别是指在最初的 Telegram 攻击之后,授予对设备操作系统访问权限的多阶段漏洞。

业内人士表示,这些价格可能低于市场价格,因为经纪人通常以收购成本的 2 至 3 倍将漏洞转售给政府。

Android:2024 年 7 月的“ EvilVideo ”零日漏洞允许攻击者将恶意 APK 伪装成视频,从而利用 Telegram 的自动下载功能。该漏洞已在 10.14.5 版本中得到修补,需要用户交互,但默认设置中存在风险。

Windows:2024 年基于拼写错误的漏洞(错误标记“.pyzw”文件)导致 Python 脚本执行,后来通过将“.untrusted”附加到可疑文件来缓解。

历史问题:过去的缺陷包括 2017 年 Unicode 漏洞,该漏洞允许通过伪装文件传播加密挖掘恶意软件。

安全专家指出,Telegram 的加密落后于 Signal 和 WhatsApp。默认聊天缺乏端到端保护并使用未经审核的协议。

这些弱点,加上其超过 10 亿的用户群(尤其是在俄罗斯和乌克兰),使其成为与国家有关的行为者的高价值目标。

“零行动”的公开悬赏为俄罗斯漏洞采购优先事项提供了难得的见解。此前,乌克兰于 2024 年禁止政府设备使用 Telegram,理由是存在俄罗斯黑客入侵的风险。

虽然 Operation Zero 声称只对俄罗斯客户开放whatsapp版本38m下载,但地下论坛显示了更广泛的漏洞交易活动。同样的“EvilVideo”漏洞在 2024 年 6 月修补之前就在俄罗斯黑客论坛上发布过广告,这凸显了国家和犯罪漏洞市场之间的界限模糊。

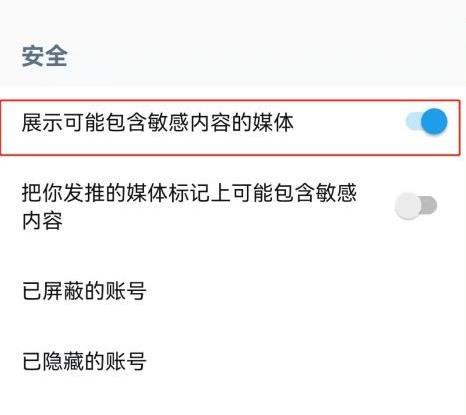

零日攻击经纪人等零日攻击助长了价值 120 亿美元的全球监控行业,而 Telegram 的跨平台主导地位使其成为长期目标。我们敦促用户禁用自动下载、手动启用加密并定期更新应用程序。